NetWitness, la visibility contro le nuove minacce

Analizzare il comportamento delle infrastrutture IT e delle reti serve ad evidenziare il prima possibile i potenziali attacchi; per farlo servono però tecnologie e soluzioni davvero trasversali. NetWitness punta su un percorso incentrato sin da subito sui temi della visibility

Ciò che si conosce si può, in vario grado, controllare e bloccare: è ciò che non si conosce e non si vede che diventa un potenziale pericolo. Sembra una banalità ma in questa frase c'è molto dello scenario attuale della cyber security.

Di fronte a minacce che si fanno sempre più frequenti e sofisticate, la capacità di avere una visibilità trasversale e approfondita della propria infrastruttura IT, per quanto sia distribuita geograficamente e tra on-premise e cloud, diventa un elemento chiave. Imprescindibile in qualsiasi strategia di protezione.

"La sicurezza non si può pensare ex-post, puntando di volta in volta sulle tecnologie che vanno contro la minaccia del momento", sintetizza Maddalena Pellegrini, Senior Account Executive Manager di NetWitness: "è la threat detection in generale che è diventata indispensabile".

La threat detection rimanda immediatamente al tema della visibility, che caratterizza lo sviluppo tecnologico di NetWitness già da una decina d'anni. Già nel 'lontano' 2012 l'azienda aveva compreso che gli approcci tradizionali alla cyber security avrebbero sempre più mostrato la corda di fronte alla progressiva frammentazione del perimetro delle reti. Frammentazione che oggi è forse al suo massimo, dato che di perimetro delle infrastrutture IT non ha praticamente più senso parlare se non in casi davvero specifici. Tra remote working, passaggio al cloud, dominio crescente dei modelli decentralizzati (dall'as-a-Service all'edge computing), le risorse da proteggere sono potenzialmente ovunque.

In questo scenario, spiega Pellegrini, è il momento di ripensare la sicurezza IT: "Bisogna abbandonare l'idea delle soluzioni di prevention 'assolute' - sottolinea - perché la complessità delle reti porta inevitabilmente punti ciechi che sono difficili da controllare completamente. Senza contare che la maggior parte delle aziende è comunque già in difficoltà: non ha le risorse e il tempo per monitorare tutto direttamente". La visibility però si può ottenere: è su questo che NetWitness lavora da anni, dando ai suoi utenti una capacità crescente di raccogliere informazioni dalle loro reti, comunque complesse.

In questo scenario, spiega Pellegrini, è il momento di ripensare la sicurezza IT: "Bisogna abbandonare l'idea delle soluzioni di prevention 'assolute' - sottolinea - perché la complessità delle reti porta inevitabilmente punti ciechi che sono difficili da controllare completamente. Senza contare che la maggior parte delle aziende è comunque già in difficoltà: non ha le risorse e il tempo per monitorare tutto direttamente". La visibility però si può ottenere: è su questo che NetWitness lavora da anni, dando ai suoi utenti una capacità crescente di raccogliere informazioni dalle loro reti, comunque complesse.

"I dati che descrivono cosa succede in rete - spiega Pellegrini - ci sono. Però servono gli strumenti giusti per renderli 'parlanti' e permettere agli analisti di mettere in atto, sulla base di questi stessi dati, le azioni che servono per contrastare le minacce e gli attacchi".

Maddalena Pellegrini, Senior Account Executive Manager di NetWitnessOltre agli strumenti servono poi persone e processi ad hoc per fare security monitoring e threat detection/response. E soprattutto per fare una cosa su cui non tutti i vendor tecnologici sono altrettanto preparati: una vera remediation. "Molte aziende sono vittime di attacchi ricorrenti - evidenzia Pellegrini - perché non estromettono davvero gli attaccanti dalle loro reti. Recuperano i dati e i servizi compromessi, ma la minaccia resta in rete ed è pronta a colpire di nuovo, magari in modi diversi da prima".

Maddalena Pellegrini, Senior Account Executive Manager di NetWitnessOltre agli strumenti servono poi persone e processi ad hoc per fare security monitoring e threat detection/response. E soprattutto per fare una cosa su cui non tutti i vendor tecnologici sono altrettanto preparati: una vera remediation. "Molte aziende sono vittime di attacchi ricorrenti - evidenzia Pellegrini - perché non estromettono davvero gli attaccanti dalle loro reti. Recuperano i dati e i servizi compromessi, ma la minaccia resta in rete ed è pronta a colpire di nuovo, magari in modi diversi da prima".

Approccio modulare

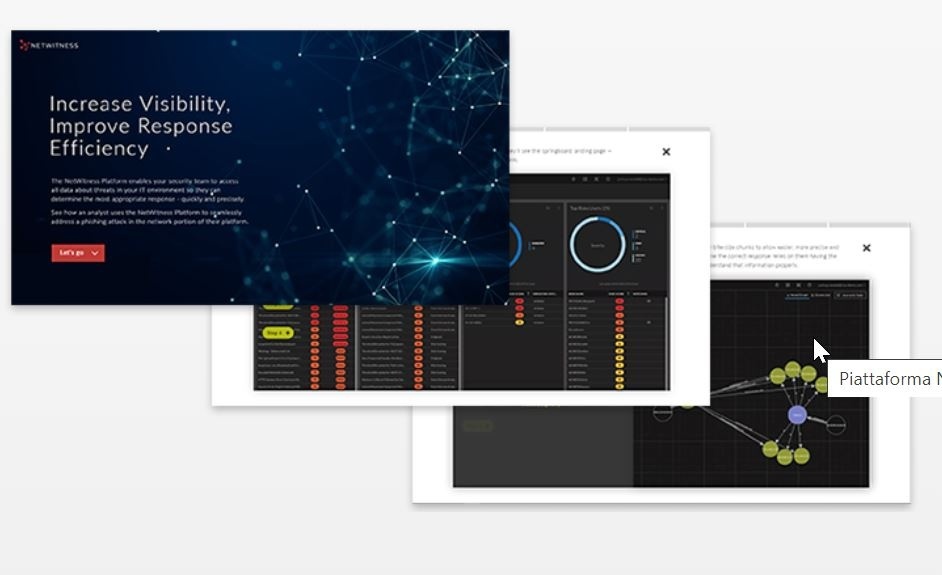

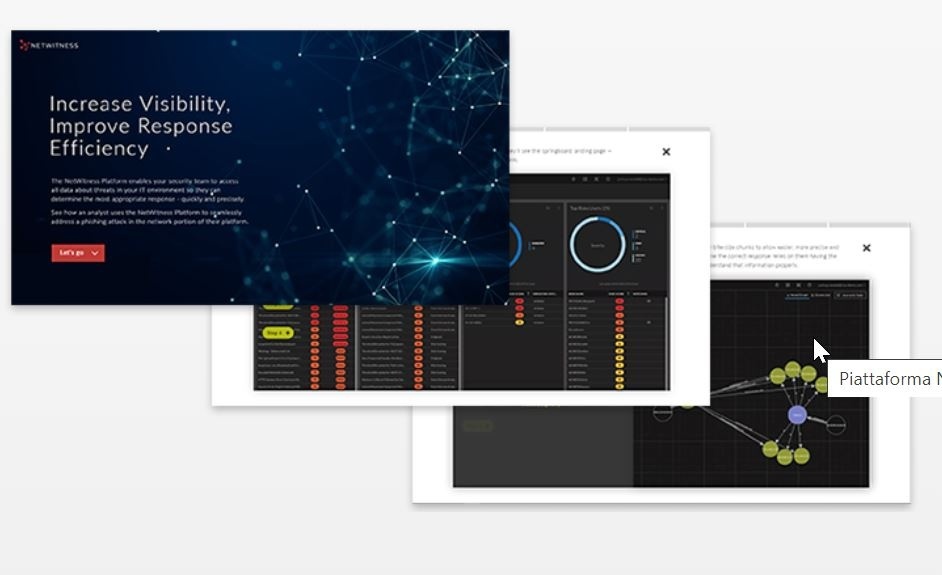

La visibility abilitata da NetWitness parte dalla capacità di analizzare a 360 gradi quello che accade in rete. È questa capacità che abilita poi le funzioni di alto livello, in primo luogo threat detection, threat intelligence, incident management, analisi post-evento, reporting.

Un elemento importante della strategia NetWitness è che questa visibility si raggiunge con un approccio modulare: la piattaforma del vendor è composta da più moduli autonomi ma che collaborano fra loro e questo - spiega Alessio Alfonsi, Advisory System Engineer di NetWitness - "Permette di seguire insieme ai clienti un vero e proprio percorso di crescita, implementando di volta in volta quello che serve di più o che si adatta meglio alle specifiche esigenze. Qualsiasi scelta non preclude ulteriori sviluppi".

Tutto parte, anche storicamente, da NetWitness Logs, che si può considerare come classico SIEM. Un tipo di strumento collegato a una attività - la raccolta dei log di sistema - che le aziende hanno attivato quasi per forza, per obblighi di compliance, ma che nel tempo si è trasformato in una componente essenziale delle architetture di cyber security. Il 'salto' è legato alla capacità che la piattaforma NetWitness ha di trasformare i log in metadati: convertire le miriadi di 'data point' dei log in informazioni di più alto livello che gli analisti possono sfruttare per capire il comportamento della rete nel suo complesso. Metaforicamente, dalla descrizione degli alberi a quella della foresta.

Anche il modulo NetWitness Network ha per certi versi anticipato i tempi della cyber security di rete: nato una decina di anni fa per l'analisi dei pacchetti in rete, oggi rappresenta una componente di network threat detection e threat response. Anche in questo caso la logica evolutiva è stata passare da una raccolta dati alla generazione di metadati e informazioni utili, per tutti i Layer del modello OSI. Questo permette ora di analizzare tutto il traffico di rete e riprodurlo in caso di attacco, per capire l'effettivo comportamento di una minaccia rilevata.

"È un vantaggio enorme per la fase di triage - spiega Alfonsi - perché permette di capire precisamente la natura e il raggio d'azione di un incidente, per poi ottimizzare le operazioni di remediation".

La frammentazione del tradizionale perimetro di rete significa tra l'altro che uno dei canali di penetrazione principali per gli attaccanti oggi sono gli endpoint. Che, in una architettura tradizionale di cyber security, sarebbero poco 'visibili'.

NetWitness Endpoint nasce per compensare questo rischio, agendo come componente di Endpoint Detection and Response (EDR) che analizza cosa succede sui singoli endpoint durante e dopo un attacco, di nuovo puntando sulla correlazione di dati e metadati per capire anche come si sta eventualmente spostando in rete un attaccante. "Tutto questo avviene - spiega Alfonsi - anche con l'analisi di indicatori di compromissione continuamente aggiornati che danno un indice di rischio del singolo host, unita a funzioni evolute come il dump della memoria RAM che è molto utile nella difesa contro i ransomware fileless".

Alessio Alfonsi, Advisory System Engineer di NetWitnessLa piattaforma NetWitness comprende anche, ovviamente, elementi di machine learning e orchestration che sono indispensabili per aiutare i SOC e gli analisti a fare il loro lavoro in maniera efficace. NetWitness Detect AI è la parte di machine learning che porta le funzioni di behavior analytics utili a rilevare le minacce non conosciute a priori. Analizza i dati raccolti dagli altri componenti NetWitness per definire una baseline del comportamento affidabile dell'infrastruttura IT e dei suoi componenti. Le deviazioni da questa baseline rappresentano anomalie che potrebbero essere i primi passi di un attacco in rete.

Alessio Alfonsi, Advisory System Engineer di NetWitnessLa piattaforma NetWitness comprende anche, ovviamente, elementi di machine learning e orchestration che sono indispensabili per aiutare i SOC e gli analisti a fare il loro lavoro in maniera efficace. NetWitness Detect AI è la parte di machine learning che porta le funzioni di behavior analytics utili a rilevare le minacce non conosciute a priori. Analizza i dati raccolti dagli altri componenti NetWitness per definire una baseline del comportamento affidabile dell'infrastruttura IT e dei suoi componenti. Le deviazioni da questa baseline rappresentano anomalie che potrebbero essere i primi passi di un attacco in rete.

NetWitness Orchestrator porta funzioni di orchestrazione e automazione, per togliere agli analisti dei SOC quei compiti che svolgono in modo automatico e che rubano tempo a task a maggiore valore aggiunto. Il modulo assiste anche nella parte di case management, guidando gli analisti nel seguire correttamente le procedure specifiche previste dall'azienda in caso di incidente. Un aiuto prezioso per i meno esperti, ma anche per gli analisti smaliziati nelle fasi potenzialmente molto concitate di un attacco.

Quella di NetWitness è quindi una piattaforma completa, anche pronta a crescere costantemente, grazie tra l'altro al contributo degli RSA Labs: questi sviluppano con regolarità nuove tecnologie e brevetti che vengono poi riportati nella piattaforma di cyber security. Come è ad esempio successo di recente per alcune nuove funzioni dedicate alla protezione degli ambienti IoT.

Di fronte a minacce che si fanno sempre più frequenti e sofisticate, la capacità di avere una visibilità trasversale e approfondita della propria infrastruttura IT, per quanto sia distribuita geograficamente e tra on-premise e cloud, diventa un elemento chiave. Imprescindibile in qualsiasi strategia di protezione.

"La sicurezza non si può pensare ex-post, puntando di volta in volta sulle tecnologie che vanno contro la minaccia del momento", sintetizza Maddalena Pellegrini, Senior Account Executive Manager di NetWitness: "è la threat detection in generale che è diventata indispensabile".

Guarda il webinar 'Il perimetro digitale senza confini', serve visibilità completa e pervasività: visibility, monitoring e automation sono alcuni degli elementi vincenti della piattaforma unificata di sicurezza di NetWitness, in grado di scovare e sconfiggere le minacce IT presenti nella rete globale in uno scenario densamente digitale

La threat detection rimanda immediatamente al tema della visibility, che caratterizza lo sviluppo tecnologico di NetWitness già da una decina d'anni. Già nel 'lontano' 2012 l'azienda aveva compreso che gli approcci tradizionali alla cyber security avrebbero sempre più mostrato la corda di fronte alla progressiva frammentazione del perimetro delle reti. Frammentazione che oggi è forse al suo massimo, dato che di perimetro delle infrastrutture IT non ha praticamente più senso parlare se non in casi davvero specifici. Tra remote working, passaggio al cloud, dominio crescente dei modelli decentralizzati (dall'as-a-Service all'edge computing), le risorse da proteggere sono potenzialmente ovunque.

In questo scenario, spiega Pellegrini, è il momento di ripensare la sicurezza IT: "Bisogna abbandonare l'idea delle soluzioni di prevention 'assolute' - sottolinea - perché la complessità delle reti porta inevitabilmente punti ciechi che sono difficili da controllare completamente. Senza contare che la maggior parte delle aziende è comunque già in difficoltà: non ha le risorse e il tempo per monitorare tutto direttamente". La visibility però si può ottenere: è su questo che NetWitness lavora da anni, dando ai suoi utenti una capacità crescente di raccogliere informazioni dalle loro reti, comunque complesse.

In questo scenario, spiega Pellegrini, è il momento di ripensare la sicurezza IT: "Bisogna abbandonare l'idea delle soluzioni di prevention 'assolute' - sottolinea - perché la complessità delle reti porta inevitabilmente punti ciechi che sono difficili da controllare completamente. Senza contare che la maggior parte delle aziende è comunque già in difficoltà: non ha le risorse e il tempo per monitorare tutto direttamente". La visibility però si può ottenere: è su questo che NetWitness lavora da anni, dando ai suoi utenti una capacità crescente di raccogliere informazioni dalle loro reti, comunque complesse. "I dati che descrivono cosa succede in rete - spiega Pellegrini - ci sono. Però servono gli strumenti giusti per renderli 'parlanti' e permettere agli analisti di mettere in atto, sulla base di questi stessi dati, le azioni che servono per contrastare le minacce e gli attacchi".

Maddalena Pellegrini, Senior Account Executive Manager di NetWitnessOltre agli strumenti servono poi persone e processi ad hoc per fare security monitoring e threat detection/response. E soprattutto per fare una cosa su cui non tutti i vendor tecnologici sono altrettanto preparati: una vera remediation. "Molte aziende sono vittime di attacchi ricorrenti - evidenzia Pellegrini - perché non estromettono davvero gli attaccanti dalle loro reti. Recuperano i dati e i servizi compromessi, ma la minaccia resta in rete ed è pronta a colpire di nuovo, magari in modi diversi da prima".

Maddalena Pellegrini, Senior Account Executive Manager di NetWitnessOltre agli strumenti servono poi persone e processi ad hoc per fare security monitoring e threat detection/response. E soprattutto per fare una cosa su cui non tutti i vendor tecnologici sono altrettanto preparati: una vera remediation. "Molte aziende sono vittime di attacchi ricorrenti - evidenzia Pellegrini - perché non estromettono davvero gli attaccanti dalle loro reti. Recuperano i dati e i servizi compromessi, ma la minaccia resta in rete ed è pronta a colpire di nuovo, magari in modi diversi da prima". Approccio modulare

La visibility abilitata da NetWitness parte dalla capacità di analizzare a 360 gradi quello che accade in rete. È questa capacità che abilita poi le funzioni di alto livello, in primo luogo threat detection, threat intelligence, incident management, analisi post-evento, reporting.

Un elemento importante della strategia NetWitness è che questa visibility si raggiunge con un approccio modulare: la piattaforma del vendor è composta da più moduli autonomi ma che collaborano fra loro e questo - spiega Alessio Alfonsi, Advisory System Engineer di NetWitness - "Permette di seguire insieme ai clienti un vero e proprio percorso di crescita, implementando di volta in volta quello che serve di più o che si adatta meglio alle specifiche esigenze. Qualsiasi scelta non preclude ulteriori sviluppi".

Tutto parte, anche storicamente, da NetWitness Logs, che si può considerare come classico SIEM. Un tipo di strumento collegato a una attività - la raccolta dei log di sistema - che le aziende hanno attivato quasi per forza, per obblighi di compliance, ma che nel tempo si è trasformato in una componente essenziale delle architetture di cyber security. Il 'salto' è legato alla capacità che la piattaforma NetWitness ha di trasformare i log in metadati: convertire le miriadi di 'data point' dei log in informazioni di più alto livello che gli analisti possono sfruttare per capire il comportamento della rete nel suo complesso. Metaforicamente, dalla descrizione degli alberi a quella della foresta.

Anche il modulo NetWitness Network ha per certi versi anticipato i tempi della cyber security di rete: nato una decina di anni fa per l'analisi dei pacchetti in rete, oggi rappresenta una componente di network threat detection e threat response. Anche in questo caso la logica evolutiva è stata passare da una raccolta dati alla generazione di metadati e informazioni utili, per tutti i Layer del modello OSI. Questo permette ora di analizzare tutto il traffico di rete e riprodurlo in caso di attacco, per capire l'effettivo comportamento di una minaccia rilevata.

"È un vantaggio enorme per la fase di triage - spiega Alfonsi - perché permette di capire precisamente la natura e il raggio d'azione di un incidente, per poi ottimizzare le operazioni di remediation".

La frammentazione del tradizionale perimetro di rete significa tra l'altro che uno dei canali di penetrazione principali per gli attaccanti oggi sono gli endpoint. Che, in una architettura tradizionale di cyber security, sarebbero poco 'visibili'.

NetWitness Endpoint nasce per compensare questo rischio, agendo come componente di Endpoint Detection and Response (EDR) che analizza cosa succede sui singoli endpoint durante e dopo un attacco, di nuovo puntando sulla correlazione di dati e metadati per capire anche come si sta eventualmente spostando in rete un attaccante. "Tutto questo avviene - spiega Alfonsi - anche con l'analisi di indicatori di compromissione continuamente aggiornati che danno un indice di rischio del singolo host, unita a funzioni evolute come il dump della memoria RAM che è molto utile nella difesa contro i ransomware fileless".

Alessio Alfonsi, Advisory System Engineer di NetWitnessLa piattaforma NetWitness comprende anche, ovviamente, elementi di machine learning e orchestration che sono indispensabili per aiutare i SOC e gli analisti a fare il loro lavoro in maniera efficace. NetWitness Detect AI è la parte di machine learning che porta le funzioni di behavior analytics utili a rilevare le minacce non conosciute a priori. Analizza i dati raccolti dagli altri componenti NetWitness per definire una baseline del comportamento affidabile dell'infrastruttura IT e dei suoi componenti. Le deviazioni da questa baseline rappresentano anomalie che potrebbero essere i primi passi di un attacco in rete.

Alessio Alfonsi, Advisory System Engineer di NetWitnessLa piattaforma NetWitness comprende anche, ovviamente, elementi di machine learning e orchestration che sono indispensabili per aiutare i SOC e gli analisti a fare il loro lavoro in maniera efficace. NetWitness Detect AI è la parte di machine learning che porta le funzioni di behavior analytics utili a rilevare le minacce non conosciute a priori. Analizza i dati raccolti dagli altri componenti NetWitness per definire una baseline del comportamento affidabile dell'infrastruttura IT e dei suoi componenti. Le deviazioni da questa baseline rappresentano anomalie che potrebbero essere i primi passi di un attacco in rete. NetWitness Orchestrator porta funzioni di orchestrazione e automazione, per togliere agli analisti dei SOC quei compiti che svolgono in modo automatico e che rubano tempo a task a maggiore valore aggiunto. Il modulo assiste anche nella parte di case management, guidando gli analisti nel seguire correttamente le procedure specifiche previste dall'azienda in caso di incidente. Un aiuto prezioso per i meno esperti, ma anche per gli analisti smaliziati nelle fasi potenzialmente molto concitate di un attacco.

Quella di NetWitness è quindi una piattaforma completa, anche pronta a crescere costantemente, grazie tra l'altro al contributo degli RSA Labs: questi sviluppano con regolarità nuove tecnologie e brevetti che vengono poi riportati nella piattaforma di cyber security. Come è ad esempio successo di recente per alcune nuove funzioni dedicate alla protezione degli ambienti IoT.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Abbonati alla rivista ChannelCity Magazine e ricevi la tua copia.

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 12

Arrow - Tenable AssureWorld Viewing Party

Mag 12

TD SYNNEX, HPE: Strategia, soluzioni e modelli per il Datacenter moderno

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 12

Il B2B Store di Palermo festeggia 10 anni di attività! Vieni a trovarci martedì 12 maggio dalle ore 17:00 in collaborazione con Lenovo

Mag 13

Partner Academy Veeam - Novi Ligure

Mag 13

Partner Academy Arrow-Veeam

Mag 13

LG: Visione ed innovazione per il mondo corporate - Pescara

Mag 13

Print Innovation Tour - Inkjet Canon in azione | Roma

Mag 13

Proteggere i dati non è un’opzione: la risposta DLP & DSPM di Fortra

Redazione ChannelCity

Redazione ChannelCity